В современном мире информация стала основной ценностью, а ее защита – первостепенной задачей ее владельцев. IP-телефония, Интернет -магазины, онлайн-банкинг, переговоры по Skype и обмен видео- и графическими файлами, удаленное управление серверами и удаленный доступ к внутренним сетевым ресурсам компаний прочно вошли в нашу жизнь. Все это надежно работает благодаря специальному протоколу, обеспечивающему защиту передаваемой по сети информации.

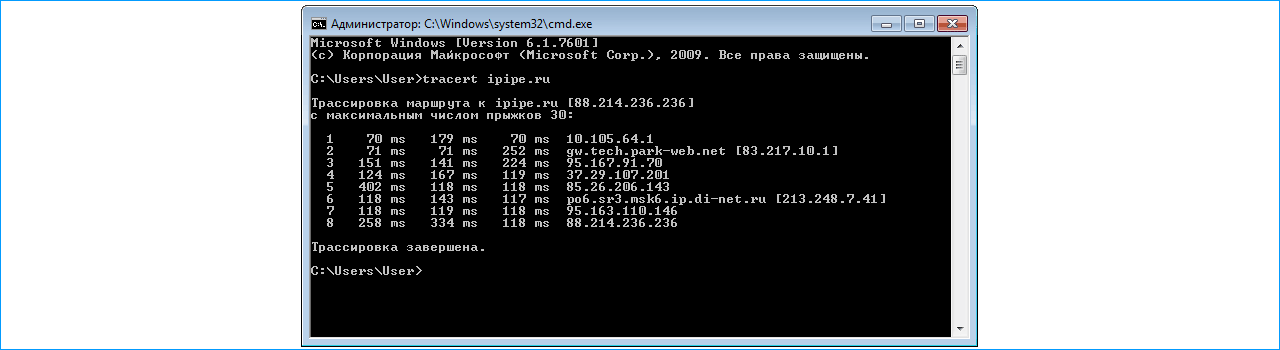

Почему требуется защита информации? Потому что на пути от Вашего компьютера на сервер, где располагается сайт, на котором Вы вводите, например, данные банковской карты – расположено множество узлов. Например, при загрузке нашего сайта информация передается через следующие узлы:

И это только глобальные узлы, имеющие свой IP адрес. Здесь не показывается сетевое «железо» вроде wi-fi точек доступа или офисных сетевых коммутаторов. Передаваемая информация может быть перехвачена на любом из них, поэтому шифрование данных становится необходимым при передаче конфиденциальной информации.

HTTPS представляет собой защищенный вариант HTTP протокола (hypertext transfer protocol – протокола передачи гипертекста), который первоначально использовался для передачи гипертекстовых документов. Со временем его стали применять и для передачи любых данных через Интернет. HTTP построен на принципе отношений «клиент- сервер»:

В HTTP данные передаются без шифрования, в открытом виде. На пути от клиента к серверу информация проходит через десятки и сотни узлов, и доступ к ней может получить кто угодно на любом этапе передачи. То же самое может случиться при подключении к Интернету через незащищенную сеть Wi-Fi в общественном месте – баре, клубе, на улице или в метро.

От постороннего доступа необходимо защищать банковские, коммерческие, юридические и любые персональные данные – паспортные, медицинские, налоговые, судебные и пр.

В этих случаях для передачи конфиденциальной информации используется соединение HTTPS (HTTP Secure) – безопасная версия стандартного HTTP соединения. Оно подходит для любых устройств с выходом в Интернет – планшетов, мобильных телефонов, смартфонов, настольных ПК и ноутбуков. HTTPS не требует настроек со стороны пользователя – он автоматически начинает работать в нужный момент.

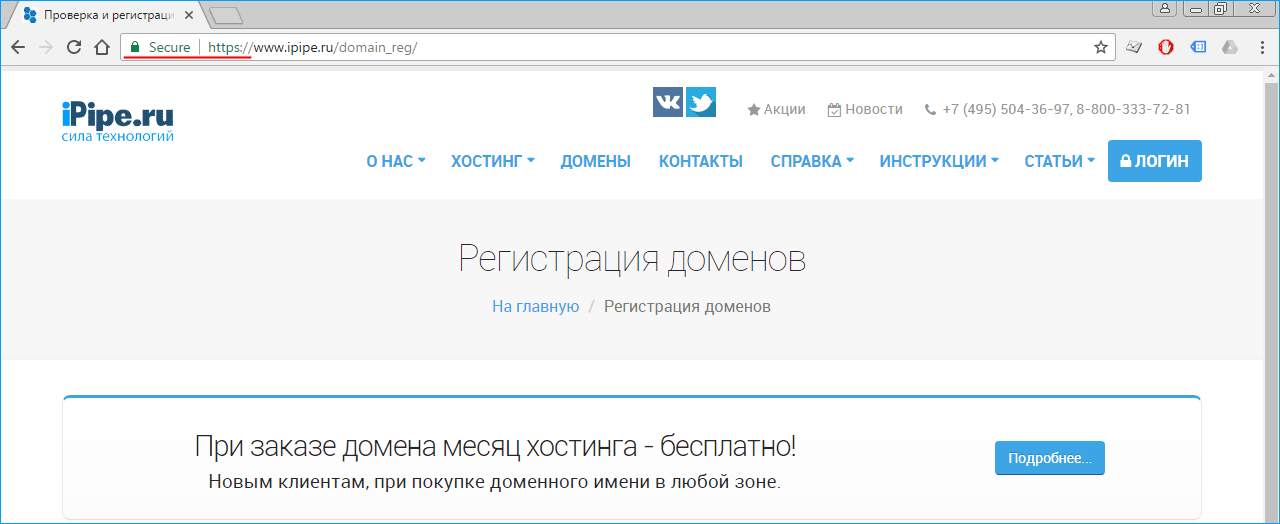

HTTPS поддерживают все современные браузеры, в том числе Google Chrome, Mozilla Firefox, Opera, Internet Explorer и Safari.Если сайт использует https-протокол – это видно в адресной строке браузера. Например, в Chrome:

Не всегда есть необходимость шифровать передаваемые данные. При шифровании увеличивается объем передаваемой информации, поэтому нужна достаточно большая скорость Интернета и пропускная способность канала. В каких случаях действительно необходимо использовать защищенное соединение, а когда без этого можно обойтись?

Личные блоги, новостные и любые справочные сайты могут обойтись без HTTPS протокола. Он необходим там, где есть:

Например, вы хотите написать сообщение в Фейсбуке или пообщаться с друзьями в Контакте. Вы вводите свой логин и пароль, чтобы зайти на личную страницу. Это конфиденциальная информация, привязанная к вашему номеру мобильного телефона и адресу электронной почты. В тот момент, когда вы нажимаете кнопку «Вход», открывается страница защищенного соединения. Узнать ее несложно – в левой части адресной строки появляется зеленый закрытый замок, а сам адрес зеленого цвета и начинается с HTTPS.

Или вы хотите купить подарок в интернет-магазине. Для оплаты вводите номер банковской карты, срок ее действия, фамилию и имя держателя, код CVV. Вся эта информация ни в коем случае не должна попасть в чужие руки, поэтому она шифруется и передается только через HTTPS соединение. Если сайт онлайн-магазина не поддерживает HTTPS, совершать в нем покупку опасно – можно лишиться всех денег на счету.

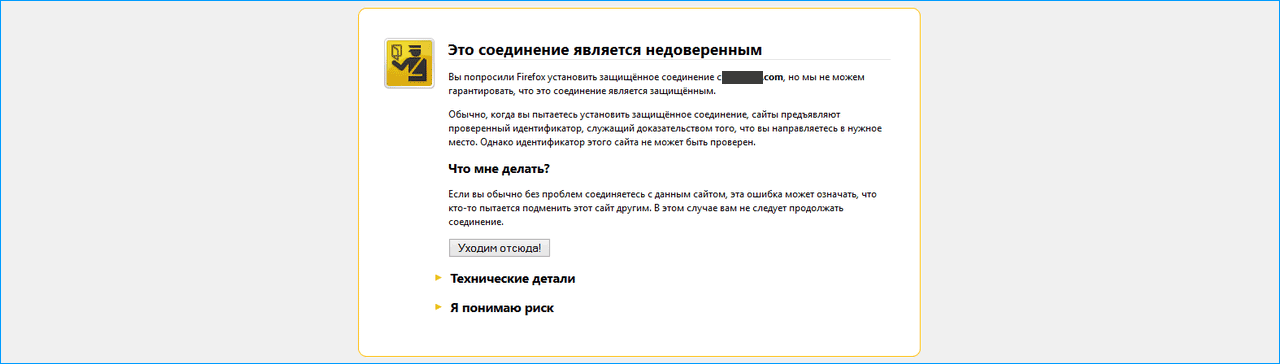

Как правило, браузеры сами сообщают пользователю об отсутствии безопасного соединения или сертификата безопасности у владельца сайта. На экране появляется сообщение, согласны ли вы перейти на небезопасную страницу:

Аналогичные требования по защите информации для удаленных сотрудников, которым нужен доступ к внутренним ресурсам компании – например, почтовому серверу, финансовым отчетам, системе управления. С начала сессии ваше устройство обменивается данными с сервером по незащищенному HTTP протоколу. Как в этом случае добиться безопасного соединения? Здесь на помощь приходит многоступенчатое шифрование передаваемых данных через криптографический протокол SSL/TLS. SSL можно сравнить с «фантиком», в который заворачивают данные HTTP, чтобы скрыть их от посторонних.

Протокол SSL/TLS помогает двум незнакомым друг с другом пользователям Интернета установить защищенное соединение через обычный, незащищенный канал. С помощью математических алгоритмов оба пользователя – клиент и сервер – договариваются о секретном ключе, не передавая его напрямую через соединение. Даже если кто-то сумеет подключиться к соединению и перехватить все передаваемые данные, расшифровать их ему не удастся.

Протокол SSL использует многослойную среду: с одной стороны от него находится протокол программы-клиента (например, IMAP, HTTP, FTP), а с другой – транспортный TCP/IP. Для SSL шифрования используются симметричные и ассиметричные ключи, полученные с помощью различных математических моделей.

Чтобы понять общий принцип работы SSL, представьте, что вам нужно что-то передать другому человеку. Вы кладете этот предмет в коробку, вешаете замок от воров и посылаете по почте. Адресат получает коробку, но не может ее открыть без ключа. Тогда он вешает на коробку собственный замок и возвращает ее вам. Получив свою коробку с двумя запертыми замками, вы убираете свой замок (ее надежно защищает второй) и возвращаете коробку. В итоге адресату приходит коробка, закрытая только на один – его – замок. Он снимает замок и достает посылку.

Теперь представьте, что в коробку вы положили код от тайного шифра, и адресат его получил. С этой минуты вы можете посылать друг другу зашифрованные сообщения по открытому соединению – даже если они попадут в чужие руки, расшифровать их без ключа не получится.

При установке безопасного соединения по протоколу HTTPS ваше устройство и сервер договариваются о симметричном ключе (его еще называют «общим тайным ключом»), после чего обмениваются уже зашифрованными с его помощью данными. Для каждой сессии связи создается новый ключ. Подобрать его почти невозможно. Для полной защиты не хватает только уверенности, что ваш собеседник на другом конце провода – действительно тот, за кого себя выдает.

Ведь вашу посылку мог перехватить мошенник. Он повесил на вашу коробку свой замок, отправил ее обратно, а потом получил еще раз, уже без вашего замка, зато с секретным кодом внутри. Узнав код, он сообщил его настоящему адресату, который и не подозревал о взломе. Дальше вы продолжаете обмениваться информацией с адресатом, но у мошенника есть секретный ключ, поэтому он читает все ваши сообщения.

Здесь в игру вступают цифровые сертификаты. Их задача – подтвердить, что на другом конце провода находится реальный адресат, управляющий указанным в сертификате сервером. Выдают такие сертификаты специальные центры. Сертификат содержит название компании и электронную подпись, которая подтверждает его подлинность. Именно ее проверяет браузер в момент установки безопасного HTTPS соединения.

По сути, сертификат гарантирует, что замок на вашей коробке уникальный и принадлежит вашему адресату. Если продолжить «коробочную» аналогию – центр сертификации это почтовая служба, которая отправляет посылку, только проверив Ваши данные.

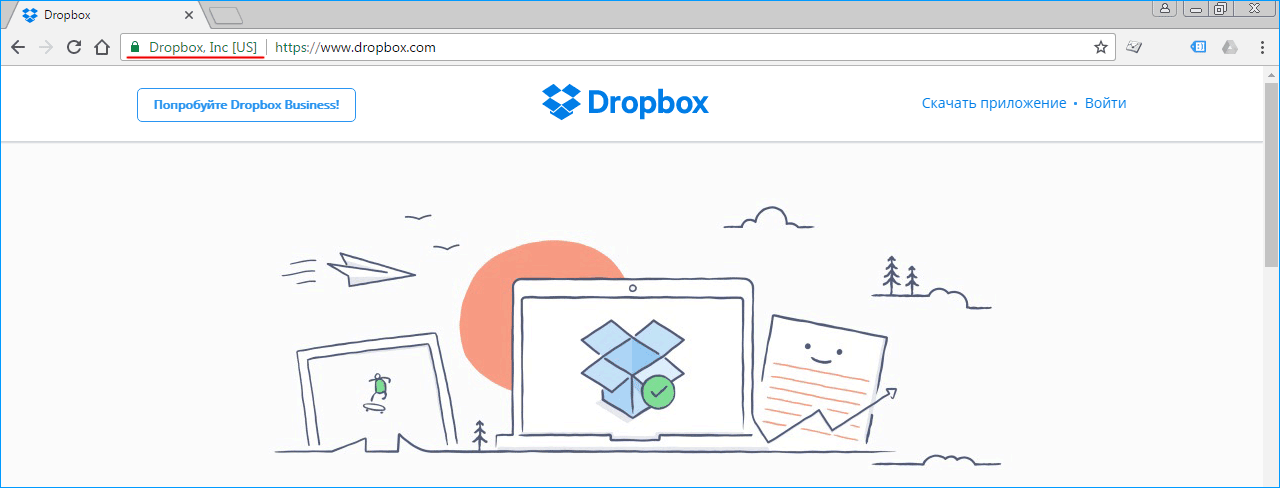

Для сайтов, требующих повышенного уровня безопасности существует расширенная версия цифрового сертификата. В этом случае организация-владелец домена проходит дополнительные проверки, а пользователь видит в адресной строке не только зеленый закрытый замок, но и зеленое поле, а также название организации. Пример:

iPipe – надёжный хостинг-провайдер с опытом работы более 15 лет.

Мы предлагаем: